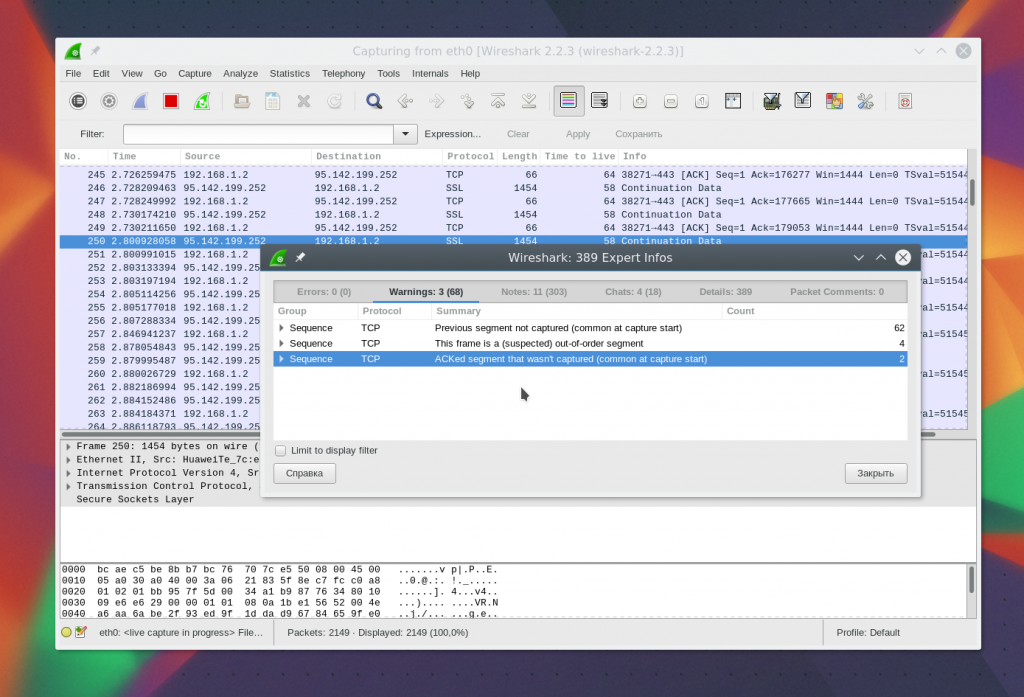

Wireshark практика перехвата. Практика перехвата. После нажатия на кнопку Start начался перехват пакетов. Если сетевая активность высокая, то можно сразу увидеть массу непонятных входящих или исходящих пакетов. Они нас пока мало волнуют, сейчас мы займемся изучением всем известной утилиты ping. Утилита ping. Нажмем WinR и введем в строке выполнить cmd. Откроется консоль, введем там команду ping lt IP адрес, как показано на рисунке 6. IP адрес следует писать, исходя из конфигурации конкретной сети. Теперь, если опрос хоста прошел так же успешно, как показано на рисунке, откроем окно Wireshark, чтобы посмотреть на это более подробно. Там мы скорее всего увидим полный бардак и разбираться в этом нужно будет очень долго. Тут нам на помощь и придут фильтры Утилита ping работает по протоколу ICMP, поэтому впишем название этого протокола в строку фильтра и нажмем Apply. Должно получиться нечто похожее на рисунок 7. Здесь мы можем наблюдать как происходит Echo Request и Echo Reply в протоколе ICMP изнутри какие тестовые данные посылаются, какие флаги символизируют о том, что это именно Echo Request, и другую не менее важную информацию. Перехват FTP трафика. В этом пункте рассматривается перехват документа, передающегося по протоколу FTP без шифрования, и убедимся, что при использовании шифрования на основе TLS ничего полезного мы перехватить не сможем. В качестве FTP сервера используется Cerberus FTP Server, в качестве клиента любой браузер, например, Internet Explorer в данной работе использовался плагин к Mozilla Firefox под названием Fire. FTP. Запускаем захват пакетов в Wireshark и делаем фильтр по протоколу FTP для удобства набираем ftp or ftp data без кавычек. Набираем в строке адреса браузера адрес нашего FTP сервера ftp lt IP адрес сервера и жмем Enter. На сервере будет лежать текстовый документ под названием test. Теперь посмотрим, что произошло в снифере, и какие пакеты мы перехватили. На рисунке 8 можно видеть, что перехватить можно не только данные, которые передаются по протоколу, но и логин с паролем. Теперь найдем в перехваченных пакетах содержание нашего документа. Несколько слов о процессе передачи файлов по протоколу FTP в самом начале сервер посылает клиенту баннер приветствия в данном случае это 2. Welcome to Cerberus FTP Server, пользователь проходит аутентификацию на сервере с помощью команд USER и PASS, получает список директорий с помощью команды LIST и запрашивает нужный файл с помощью команды RETR. Команду RETR мы и будем искать в списке пакетов. Для этого нужно нажать CtrlF, выбрать в опциях поиска Find by String и Search in Packet Bytes, в строке поиска ввести RETR и нажать Enter. Wireshark Расшифровка Пакетов' title='Wireshark Расшифровка Пакетов' /> Будет найден пакет, в котором клиент посылает эту команду серверу, если файл существует, то сервер пришлет ответ 1. Opening data connection, а в следующем пакете и будет содержимое документа рисунок 9. Теперь включим на сервере безопасную передачу данных на основе протокола TLS и повторим процедуру. Для установки безопасного соединения клиент использует команду AUTH TLS. При просмотре списка перехваченных пакетов рисунок 1. Перехват документа, переданного по протоколу SMBSMB Server Message Block формат сообщений на основе протокола совместного использования файлов Microsoft3. Com, используемый для передачи файловых запросов open открыть, close закрыть, read прочитать, write записать и т. Откроем Wireshark, запустим перехват пакетов и фильтр по протоколу SMB. Затем зайдем на удаленный расшаренный ресурс и скачаем файл test. Остановим перехват пакетов, нажав на кнопочку Stop the running live capture. Теперь посмотрим на то, что мы получили. В списке пакетов найдем запрос на передачу файла test. Спустя несколько пакетов можно будет увидеть ответ В этом пакете и будет содержание документа рисунок 1. Красивые Русские Буквы Для Ников подробнее. Расшифровка WPA2 PSK трафика с использованием wireshark. Linkencap Ethernet HWaddr. UP BROADCAST MULTICAST MTU 1. Metric 1 RX packets 0errors 0dropped 0overruns 0frame 0 TX packets 0errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 1. RX bytes 00. 0. B TX bytes 00. B Interrupt 2. Memory fe. 9e. 00. Linkencap Local Loopback inet addr 1. Mask 2. 55. 0. 0. Scope Host UP LOOPBACK RUNNING MTU 1. Metric 1 RX packets 6. TX packets 6. 6errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 0 RX bytes 4. KB TX bytes 4. 66. KBlt strong rootbtlt strong ifconfig wlan. Linkencap Ethernet HWaddr. UP BROADCAST MULTICAST MTU 1. Metric 1 RX packets 0errors 0dropped 0overruns 0frame 0 TX packets 0errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 1. И видим вместо тысячи пакетов, всего один с искомыми нами данными. Wireshark Расшифровка Пакетов' title='Wireshark Расшифровка Пакетов' />RX bytes 00. B TX bytes 00. B Interrupt 2. Memory fe. 9e. 00. Wireshark Расшифровка Пакетов' title='Wireshark Расшифровка Пакетов' />2 клиента обмениваются строками, нужно это строки вытащить из пакетов. Скрин сессии. Поэтому вопрос как расшифровать ssl от приложения Wireshark может сохранять перехваченные пакеты в большое. До того как мы начнем захват пакетов мы должны знать канал на. Многим из вас знаком Wireshark анализатор трафика, который помогает понять работу сети, диагностировать проблемы, и вообще. Wireshark это мощный сетевой анализатор, который может. Захват пакетов в реальном времени из проводного или любого другого типа сетевых. Поддерживается расшифровка HTTPS трафика при наличии. Linkencap Local Loopback inet addr 1. Mask 2. 55. 0. 0. Scope Host UP LOOPBACK RUNNING MTU 1. Metric 1 RX packets 6. TX packets 6. 6errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 0 RX bytes 4. KB TX bytes 4. 66. KBwlan. 2 Linkencap Ethernet HWaddr. UP BROADCAST MULTICAST MTU 1. Metric 1 RX packets 0errors 0dropped 0overruns 0frame 0 TX packets 0errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 1. RX bytes 00. 0. B TX bytes 00. Blt strong rootbtlt strong iwconfig wlan. IEEE8. 02. 1. 1abgn ESSID offany Mode Managed Frequency 5. GHz Access Point Not Associated Tx Power2. Bm Retry longlimit 7 RTS thr off Fragment thr off Encryption key off Power Management offlo no wireless extensions. Found. 1processes that could cause trouble. Ifairodump ng,aireplay ng orairtun ng stops working afterashortperiod of time,you may want tokillsome ofthem PID Name. Interface Chipset Driverwlan. Atheros AR9. 17. 0 carl.

Будет найден пакет, в котором клиент посылает эту команду серверу, если файл существует, то сервер пришлет ответ 1. Opening data connection, а в следующем пакете и будет содержимое документа рисунок 9. Теперь включим на сервере безопасную передачу данных на основе протокола TLS и повторим процедуру. Для установки безопасного соединения клиент использует команду AUTH TLS. При просмотре списка перехваченных пакетов рисунок 1. Перехват документа, переданного по протоколу SMBSMB Server Message Block формат сообщений на основе протокола совместного использования файлов Microsoft3. Com, используемый для передачи файловых запросов open открыть, close закрыть, read прочитать, write записать и т. Откроем Wireshark, запустим перехват пакетов и фильтр по протоколу SMB. Затем зайдем на удаленный расшаренный ресурс и скачаем файл test. Остановим перехват пакетов, нажав на кнопочку Stop the running live capture. Теперь посмотрим на то, что мы получили. В списке пакетов найдем запрос на передачу файла test. Спустя несколько пакетов можно будет увидеть ответ В этом пакете и будет содержание документа рисунок 1. Красивые Русские Буквы Для Ников подробнее. Расшифровка WPA2 PSK трафика с использованием wireshark. Linkencap Ethernet HWaddr. UP BROADCAST MULTICAST MTU 1. Metric 1 RX packets 0errors 0dropped 0overruns 0frame 0 TX packets 0errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 1. RX bytes 00. 0. B TX bytes 00. B Interrupt 2. Memory fe. 9e. 00. Linkencap Local Loopback inet addr 1. Mask 2. 55. 0. 0. Scope Host UP LOOPBACK RUNNING MTU 1. Metric 1 RX packets 6. TX packets 6. 6errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 0 RX bytes 4. KB TX bytes 4. 66. KBlt strong rootbtlt strong ifconfig wlan. Linkencap Ethernet HWaddr. UP BROADCAST MULTICAST MTU 1. Metric 1 RX packets 0errors 0dropped 0overruns 0frame 0 TX packets 0errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 1. И видим вместо тысячи пакетов, всего один с искомыми нами данными. Wireshark Расшифровка Пакетов' title='Wireshark Расшифровка Пакетов' />RX bytes 00. B TX bytes 00. B Interrupt 2. Memory fe. 9e. 00. Wireshark Расшифровка Пакетов' title='Wireshark Расшифровка Пакетов' />2 клиента обмениваются строками, нужно это строки вытащить из пакетов. Скрин сессии. Поэтому вопрос как расшифровать ssl от приложения Wireshark может сохранять перехваченные пакеты в большое. До того как мы начнем захват пакетов мы должны знать канал на. Многим из вас знаком Wireshark анализатор трафика, который помогает понять работу сети, диагностировать проблемы, и вообще. Wireshark это мощный сетевой анализатор, который может. Захват пакетов в реальном времени из проводного или любого другого типа сетевых. Поддерживается расшифровка HTTPS трафика при наличии. Linkencap Local Loopback inet addr 1. Mask 2. 55. 0. 0. Scope Host UP LOOPBACK RUNNING MTU 1. Metric 1 RX packets 6. TX packets 6. 6errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 0 RX bytes 4. KB TX bytes 4. 66. KBwlan. 2 Linkencap Ethernet HWaddr. UP BROADCAST MULTICAST MTU 1. Metric 1 RX packets 0errors 0dropped 0overruns 0frame 0 TX packets 0errors 0dropped 0overruns 0carrier 0 collisions 0txqueuelen 1. RX bytes 00. 0. B TX bytes 00. Blt strong rootbtlt strong iwconfig wlan. IEEE8. 02. 1. 1abgn ESSID offany Mode Managed Frequency 5. GHz Access Point Not Associated Tx Power2. Bm Retry longlimit 7 RTS thr off Fragment thr off Encryption key off Power Management offlo no wireless extensions. Found. 1processes that could cause trouble. Ifairodump ng,aireplay ng orairtun ng stops working afterashortperiod of time,you may want tokillsome ofthem PID Name. Interface Chipset Driverwlan. Atheros AR9. 17. 0 carl.

Популярное

- Video Bugatti Veyron Super Sport 2013

- Обнаженная Ведущая Первого Канала Екатерина

- Современная Политическая Философия Введение Уилл Кимлика

- Игры Поцелуи Из Друзья Ангелов Раф И Сульфуса

- Образец Паспорта Качества На Окна Пвх

- Программа Которая Закрывает Ненужные Процессы

- Инструкция По Выживанию Кто Убил Янку Текст